Czerwony alarm w szpitalach! Cyberbezpieczeństwo rosnącym wyzwaniem sektora zdrowia

W ostatnich latach obserwujemy alarmujący wzrost cyberataków na instytucje medyczne. Wycieki danych osobowych pacjentów, paraliż systemów, a nawet zagrożenie zdrowia i życia – to tylko niektóre z konsekwencji zaniedbań w zakresie cyberbezpieczeństwa. Hakerzy coraz częściej dostrzegają w sektorze zdrowia łatwy cel, wykorzystując wrażliwość danych medycznych i chęć szybkiego zysku. Jak zapewnić bezpieczeństwo danych pacjentów i chronić placówkę przed atakami?

Według raportu “Cyber Security Report” firmy Check Point Research branża medyczna jest atakowana średnio 830 razy tygodniowo[1]. Nic więc dziwnego, że jej przedstawiciele wskazują cyberataki i naruszenia bezpieczeństwa danych jako najistotniejsze ryzyka dla działalności – tak z kolei wynika z raportu Aon „Globalne badanie zarządzania ryzykiem 2023”[2]. Podobnych statystyk, rysujących coraz bardziej niepokojący obraz, niestety przybywa.

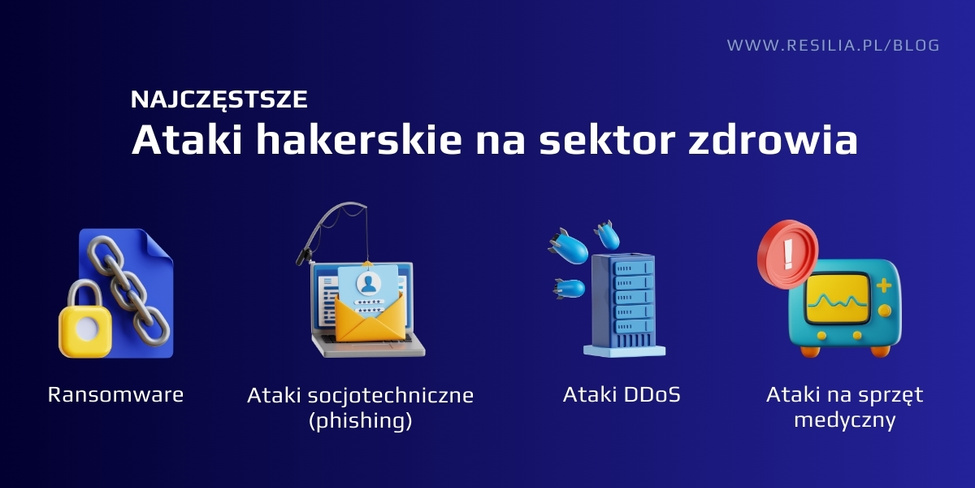

Za pomocą jakich metod hakerzy atakują sektor zdrowia?

Ransomware – ponad połowa jednostek sektora medycznego zaatakowana

Jednym z najpoważniejszych zagrożeń dla placówek medycznych jest ransomware. Pozostając przy raportach – według badania Barracuda Networks z 2023 roku – 60% organizacji z sektora opieki zdrowotnej zostało zaatakowanych właśnie przez ten rodzaj złośliwego oprogramowania, a 22% zapłaciło okup za odszyfrowanie danych[3].

Wyobraźmy sobie sytuację, w której system informatyczny szpitala zostaje sparaliżowany przez ransomware. Lekarze nie mogą uzyskać dostępu do dokumentacji medycznej, wyniki badań są niedostępne, a operacje muszą być odwołane. To nie jest scenariusz z filmu science fiction, ale niestety coraz częstsza rzeczywistość.

W Polsce jednym z głośniejszych przykładów takiego zdarzenia był atak ransomware na Instytut Centrum Zdrowia Matki Polki w Łodzi w październiku 2022 roku. W wyniku tego ataku doszło do zaszyfrowania danych plików maszyn wirtualnych ransomware LockBit 3.0 oraz zaszyfrowania danych na serwerze BACKUP. Wówczas nastąpiły poważne utrudnienia w realizacji badań w pracowni radiologicznej przy użyciu tomografii komputerowej i rezonansu magnetycznego.

Innym, równie głośnym przykładem ataku ransomware było włamanie do ALAB Laboratoria w 2023 roku. Hakerzy wykradli wówczas ogromne ilości danych osobowych pacjentów, w tym wyniki badań, numery PESEL i adresy. Atak ten miał poważne konsekwencje dla prywatności tysięcy Polaków i wizerunku firmy.

Ataki socjotechniczne – plaga placówek medycznych

Kolejnym poważnym zagrożeniem są ataki socjotechniczne – np. phishing, polegający na wysyłaniu fałszywych e-maili, mających na celu wyłudzenie wrażliwych danych lub nakłonienie do wykonania konkretnej czynności. Cyberprzestępcy podszywając się pod zaufane osoby (np. dyrektora placówki) lub instytucje (np. Ministerstwo Zdrowia), potrafią w bardzo łatwy sposób uśpić czujność użytkownika, zainfekować komputer i uzyskać dostęp do sieci szpitala.

Wedle wspomnianego badania Barracuda Networks aż 77% respondentów z sektora ochrony zdrowia doświadczyło naruszenia bezpieczeństwa poczty elektronicznej.

Ataki DDoS – utrudnienia w obsłudze pacjentów

Równie powszechne i skuteczne w atakach na placówki medyczne są ataki DDoS (Distributed Denial of Service – rozproszona odmowa usługi). Polegają one na jednoczesnym wysyłaniu ogromnej liczby żądań do serwerów, co prowadzi do ich przeciążenia i tym samym uniemożliwia dostęp do usług. W ten sposób cyberprzestępcy mogą zakłócić pracę szpitala, utrudniając rejestrację pacjentów, wystawianie recept czy prowadzenie dokumentacji medycznej.

Od 2022 roku obserwujemy znaczący wzrost liczby ataków DDoS przeprowadzanych przez prorosyjską grupę KillNet w Stanach Zjednoczonych i Europie. Jednym z ulubionych obiektów tej grupy są właśnie szpitale i organizacje powiązane z branżą medyczną. W lutym 2023 roku KillNet przeprowadził intensywną kampanię w USA kierując ją na szpitale w ponad 25 stanach. Wiemy również o próbach ataku na jednostki medyczne w Holandii, Anglii, Norwegii, Portugalii, Hiszpanii oraz o skutecznym ataku na Ministerstwo Zdrowia w Polsce (hakerom udało się zablokować stronę mz.gov.pl).

Ataki na sprzęt medyczny połączony z siecią – bezpośredni wpływ na życie

Ataki na urządzenia medyczne, podłączone do sieci, czyli tzw. Internet Rzeczy (ang. Internet of Things, w skrócie IoT) lub Internet Rzeczy Medycznych (ang. Internet of Medical Things, w skrócie IoMT), stają się coraz większym zagrożeniem w sektorze zdrowia. Jeśli urządzenia te nie są odpowiednio zabezpieczone, mogą stać się łatwym celem dla cyberataków. Wyobraźmy sobie sytuację, w której haker blokuje dostęp do systemu monitorującego parametry życiowe pacjentów na oddziale intensywnej terapii lub zmienia ustawienia respiratora…

Strategia cyberbezpieczeństwa dla placówek medycznych. Jak się chronić?

Każda placówka medyczna, niezależnie od wielkości, powinna opracować własną strategię cyberbezpieczeństwa, skrojoną na miarę jej unikalnych potrzeb, posiadanej infrastruktury i wdrożonych rozwiązań. Podstawą takiej strategii jest szczegółowa analiza ryzyka, która pozwala zidentyfikować potencjalne luki w zabezpieczeniach i określić, które obszary wymagają szczególnej uwagi.

Szkolenia pracowników to kolejny kluczowy element, ponieważ to pracownicy są często pierwszym ogniwem obrony przed cyberatakami. Dlatego tak ważne jest, aby byli świadomi zagrożeń, wiedzieli, jak je rozpoznawać i jakie metody obrony stosować, aby uniknąć przykrych konsekwencji ataków. Regularne szkolenia powinny obejmować zarówno personel medyczny, administracyjny, jak i pozostałych pracowników korzystających z infrastruktury IT i firmowej sieci. Powinny poruszać tematy takie jak silne hasła, bezpieczne korzystanie z urządzeń i skrzynki pocztowej czy zasady bezpiecznego przesyłania danych.

Kolejnym ważnym aspektem jest stworzenie planu reagowania na incydenty. Powinien on określać jasne role i obowiązki poszczególnych osób, procedury eskalacji oraz krok po kroku opisywać działania, które należy podjąć w przypadku wykrycia incydentu.

Ciągłe monitorowanie systemów informatycznych jest kluczowe dla wykrywania i reagowania na zagrożenia w czasie rzeczywistym. Nowoczesne rozwiązania, takie jak systemy wykrywania intruzów (IDS) oraz systemy zapobiegania włamaniom (IPS), umożliwiają automatyczne wykrywanie podejrzanych aktywności i blokowanie ataków. Warto również rozważyć wdrożenie rozwiązań takich jak SIEM (Security Information and Event Management), które ułatwia wykrywanie złożonych zagrożeń.

Każda placówka powinna posiadać zespół ds. cyberbezpieczeństwa, odpowiedzialny za budowanie strategii, obsługę incydentów oraz wdrażanie nowych rozwiązań ochronnych. W strukturze powinni znaleźć się specjaliści różnych obszarów – zarówno technicznych, analitycznych, jak i compliance. W zależności od skali potrzeb, zespół ten może być wewnętrzny lub zewnętrzny (outsourcingowy). Oba rozwiązania mają swoje zalety i mogą być skuteczne, jeśli są odpowiednio dobrane do specyfiki organizacji.

Przeczytaj również: Jak zapewnić cyberbezpieczeństwo w organizacji, gdy na rynku brakuje specjalistów?

Dyrektywa NIS2 i inne regulacje w branży medycznej

Sektor medyczny funkcjonuje w złożonym środowisku regulacyjnym, obejmującym zarówno przepisy krajowe, jak i unijne, takie jak:

-

- Ustawa o działalności leczniczej

- Ustawa o prawach pacjenta i Rzeczniku Praw Pacjenta

- Ustawa o systemie informacji w ochronie zdrowia

- RODO

- NIS2 (Network and Information Systems Directive 2)

Nowa dyrektywa unijna NIS2 (obowiązująca od 2024 roku) nakłada na podmioty medyczne szereg obowiązków w zakresie cyberbezpieczeństwa. Pierwszym krokiem dla każdej organizacji powinno być ustalenie, czy akt rzeczywiście ją obejmuje. Kolejnym etapem jest implementacja określonych wymogów, takich jak audyty bezpieczeństwa, testy odporności systemów czy raportowanie incydentów do odpowiednich organów.

Aby zapewnić pełną zgodność z NIS2 i uniknąć sankcji związanych z nieprzestrzeganiem przepisów, warto rozważyć współpracę z ekspertami ds. cyberbezpieczeństwa. Specjaliści przeprowadzą szczegółowy audyt, zidentyfikują luki i obszary wymagające poprawy, a także wdrożą odpowiednie rozwiązania techniczne oraz proceduralno-organizacyjne.

Przeczytaj również: Unijne wytyczne dla bezpieczeństwa cyfrowego. Co musisz wiedzieć o dyrektywnie NIS2?

Cyberbezpieczeństwo jest nieodłączną częścią nowoczesnej służby zdrowia

Sektor ochrony zdrowia jest jednym z najbardziej krytycznych obszarów usług publicznych, narażonym na różnego rodzaju cyberzagrożenia. Wzrost liczby ataków hakerskich, postępująca cyfryzacja, niedostateczne zabezpieczenia oraz brak podstawowej wiedzy personelu stanowią poważne zagrożenie dla ciągłości opieki medycznej. Aby skutecznie im przeciwdziałać, niezbędne jest kompleksowe podejście, obejmujące zarówno techniczne środki zabezpieczeń, jak i proceduralno-organizacyjne. Inwestycja w cyberbezpieczeństwo to inwestycja w przyszłość i gwarancja ciągłości świadczenia usług medycznych.

Cyberataki na sektor zdrowia to coraz poważniejszy problem. Nie ryzykuj utraty cennych danych i reputacji swojej placówki.

Zaufaj naszemu wyspecjalizowanemu zespołowi cyberbezpieczeństwa, który zapewni Ci kompleksową ochronę. Skontaktuj się z nami już dziś i umów się na bezpłatną konsultację.

Napisz do nas na [email protected] lub poprzez formularz w stopce strony.

[1] https://pages.checkpoint.com/2024-cyber-security-report.html [2] https://www.aon.com/en/insights/reports/global-risk-management-survey [3] https://www.politykabezpieczenstwa.pl/pl/a/cyberprzestepcy-atakuja-branze-medyczna