OSINT a cyberbezpieczeństwo firm i organizacji

OSINT to technika pozyskiwania informacji z otwartych, ogólnodostępnych źródeł. Wykorzystywana jest w wielu różnych obszarach m.in. przez firmy detektywistyczne, firmy HR, w wywiadzie gospodarczym i politycznym. Biały Wywiad odgrywa również ważną rolę w cyberbezpieczeństwie.

Wraz z postępującą cyfryzacją świata, wytwarzamy coraz większe ilości danych. Według Cyberecurity Ventures w 2030 roku 90% populacji od 6 roku życia będzie obecna online. Tak więc ponad 7,5 miliarda ludzi dzielić się będzie w Internecie informacjami o sobie – korzystając z mediów społecznościowych czy komunikując się ze znajomymi i współpracownikami.

Dane cyfrowe będą zatem w dalszym ciągu zyskiwać na wartości, odgrywając znaczną rolę w sferze prywatnej i biznesowej. Zrozumiałym więc jest, że OSINT cały czas zyskuje na popularności i coraz częściej z niego korzystamy.

W biznesie, w tym w kwestiach związanych z cyberbezpieczeństwem, stawia się na profesjonalne działania firm świadczących usługi Białego Wywiadu. Realizowane są one z użyciem dedykowanych narzędzi, umożliwiających dotarcie do mniej oczywistych informacji – i choć nadal jawnych – to niekoniecznie prostych do zidentyfikowania.

OSINT / Biały Wywiad – definicja

Dla porządku przedstawmy, czym dokładnie jest technika, o której mowa.

OSINT (z ang. open source intelligence) to technika polegająca na zdobywaniu informacji z jawnych i ogólnie dostępnych źródeł.

Jest to w pełni legalna metoda pozyskiwania danych o firmach, ludziach czy wydarzeniach i nie powinna być utożsamiana z nielegalnym szpiegostwem gospodarczym lub innymi niezgodnymi z prawem działaniami typu łamanie haseł bądź podszywanie się pod kogoś. OSINT jest procesem częściowo lub całkowicie zautomatyzowanym. W Polsce określa się go również Białym Wywiadem.

OSINT a RODO

W przypadku pozyskiwania informacji osobowych, na uwadze należy mieć kwestie związane z przepisami RODO. O ile samo korzystanie z publicznie dostępnych informacji jest legalne, to ich wykorzystanie już nie. W przypadku gromadzenia lub przetwarzania danych musimy liczyć się z możliwością naruszenia przepisów Ogólnego rozporządzenia o ochronie danych i konsekwencji z nich wynikających.

(Oczywiście, kwestia ta nie odnosi się do usług OSINT-u, o których mowa w głównej części artykułu, a więc związanych z pozyskiwaniem informacji w kontekście cyberbezpieczeństwa firmy).

Kiedy po raz pierwszy zastosowano OSINT?

Historia Białego Wywiadu jest dłuższa niż sam Internet. Chociaż dzisiaj to sieć internetowa stanowi główne źródło OSINT-u, to dawniej w tym celu wykorzystywano media tradycyjne. Prasa drukowana, a następnie audycje radiowe służyły m.in. agencjom rządowym do śledzenia planów, działań wojskowych, politycznych czy gospodarczych swoich przeciwników.

W jakim celu najczęściej wykorzystuje się Biały Wywiad?

Jak wspomnieliśmy wcześniej, OSINT wykorzystywany jest zarówno przez osoby fizyczne, jak i w biznesie.

W tym pierwszym przypadku chodzi np. zdobycie informacji na temat konkretnego człowieka czy historii kupowanego auta.

W biznesie OSINT pozwala m.in. na pozyskanie informacji o:

- konkurencji (jej sytuacji finansowej czy podejmowanych przedsięwzięciach),

- partnerach biznesowych (ich rzetelności i powiązaniach pomiędzy przedsiębiorcami),

- przedsiębiorstwach, w które firma zamierza zainwestować,

- osobach biorących udział w rekrutacji,

- odporności firmy na cyberzagrożenia.

Biały Wywiad jest także wykorzystywany przez cyberprzestępców. Jednak stosowana przez nich metoda dotarcia do informacji pozostaje zgodna z prawem. W podobny sposób – chociaż mający na celu obronę, a nie atak – działają specjaliści ds. cyberbezpieczeństwa.

Przeczytaj także: Aby nie paść ofiarą hakera, musisz myśleć jak haker… czyli kilka słów o pentestach

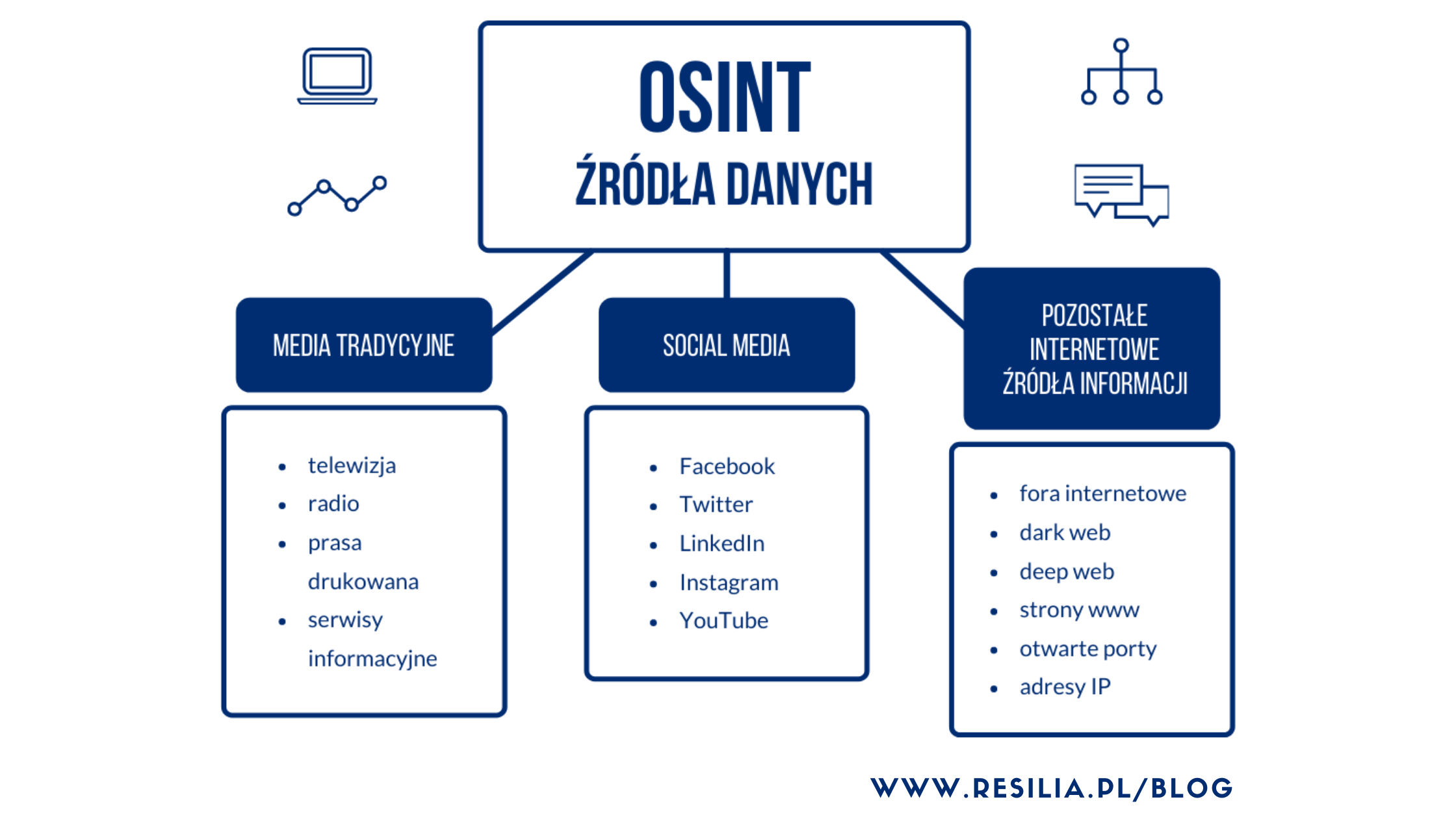

OSINT – skąd pozyskuje się informacje?

OSINT czerpie informacje głównie z Internetu, a więc m.in. z:

- portali społecznościowych,

- blogów i stron www,

- wyszukiwarek internetowych (np. Google, a w tym Google Grafika oraz Google Maps),

- forów internetowych,

- archiwów internetowych (np. stron internetowych),

- rejestrów internetowych (np. pojazdów czy polis ubezpieczeniowych),

- baz danych dostępnych w sieci (m.in. rządowych lub dotyczących przedsiębiorców),

- Biuletynów Informacji Publicznej,

- publicznych dokumentów firmowych,

- monitoringu mediów,

- notowań giełdowych,

- internetowych giełd długów,

- otwartych portów,

- adresów IP,

- Deep Webu i Dark Webu.

Nie zapominajmy, że Biały Wywiad w dalszym ciągu, choć nie w takim szerokim zakresie, sięga po media tradycyjne: prasę drukowaną, radio i telewizję.

Jak OSINT jest wykorzystywany w cyberbezpieczeństwie?

OSINT w cyberbezpieczeństwie jest wykorzystany na dwa sposoby:

- przez hakerów w złych intencjach oraz w celu przeprowadzania ataku na krytyczne zasoby firmy,

- przez specjalistów ds. cyberbezpieczeństwa w celach analizowania, monitorowania i śledzenia cyberzagrożeń oraz zwiększenia bezpieczeństwa organizacji.

W obu przypadkach OSINT służy do pozyskania informacji o firmie. Z tą różnicą, że hakerom pomaga przygotować atak, a tym drugim zabezpieczyć się na jego możliwość.

Jedni i drudzy starają się zdobyć jak największą ilość informacji na temat firmy, jej infrastruktury IT i wrażliwych punktów. Ważnym działaniem w obu przypadkach jest analiza aktualnych baz danych wycieków oraz sprawdzenie, czy znajdują w nich wykryte e-maile i hasła organizacji.

Dodatkowo specjaliści ds. cybebezpieczeństwa przeprowadzają analizę dynamiczną oraz skanują strony www pod względem podatności. Cyberprzestępcy zaś starają się znaleźć informacje o usługach sieciowych oraz typach systemów zabezpieczających.

Często obie strony korzystają z Deep Webu oraz Dark Webu – sieci, niedostępnej z poziomu popularnych przeglądarek typu Google, Yahoo i Bing.

OSINT pozwala lepiej zrozumieć organizację w kontekście cyberzagrożeń

Po zebraniu niezbędnych informacji, eksperci ds. cyberbezpieczeństwa podejmują odpowiednie kroki przeciwdziałające niepożądanym zdarzeniom. W ramach działań m.in. dokonują filtracji i analizy zgromadzonych danych, a następnie przedstawiają wnioski w formie spójnego raportu oraz proponują bądź wdrażają środki zapobiegające potencjalnym zagrożeniom. OSINT odgrywa więc znaczącą rolę w identyfikowaniu wewnętrznych i zewnętrznych zagrożeń w środowisku cyfrowym organizacji.

Jak cyberprzestępcy mogą wykorzystać OSINT?

Zebrane przez hakerów informacje mogą posłużyć do zainfekowania sprzętu lub przeprowadzania ataku na organizację. Metoda ataku zależna będzie od rodzaju zebranych danych oraz przyświecającego cyberprzestępcom celu.

Najpopularniejszymi atakami są te wykorzystujące inżynierię społeczną, czyli opierające się na technikach manipulacji typu:

- phishing (atak z wykorzystaniem wiadomości mailowej),

- smishing (atak z udziałem SMS),

- vishing (atak w trakcie rozmowy telefonicznej).

Przestępcy zazwyczaj podszywają się pod zidentyfikowanych podczas OSINT-u klientów, partnerów biznesowych i współpracowników.

Przeczytaj także: Czy deepfake to przyszłość phishingu?

Przeczytaj także: Skuteczny program phishingowy w Twojej firmie? Tak, to możliwe!

Uważaj na dane, które udostępniasz

Nawet niepozorne informacje umieszczane w Internecie to idealny punkt wyjścia do przeprowadzenia cyberataku. Zastanówmy się więc dwa razy, nim podzielimy się czymś publicznie. Hakerzy z przyjemnością wykorzystają nasz brak czujności, a zdobyte informacje posłużą im do podjęcia działań przeciwko nam lub firmom, w których pracujemy.

OSINT jako narzędzie do optymalizacji cyberbezpieczeństwa organizacji

Oczywiście sama uważność nie wystarczy. Warto wykorzystać możliwości, jakie daje OSINT i dzięki niemu odpowiednio zoptymalizować bezpieczeństwo cybernetyczne firmy.

Przypomnijmy na koniec, że Biały Wywiad może być używany nie tylko do zidentyfikowania potencjalnych cyberzagrożeń, ale również do sprawdzania, czy ujawnione informacje mogą narazić organizację na inne ryzyka wynikające z dostępu do firmowych danych.